理解XSS攻击与网络刷票,提升Web安全防护能力

近年来,随着网络技术的飞速发展,各类线上业务系统广泛应用,安全问题愈发凸显。其中,XSS攻击和网络刷票是两种常见的网络安全威胁。本文将深入探讨XSS攻击的定义、内存设置与XSS的关系、防御策略,并简要介绍网络刷票的相关概念及应对措施。

一、什么是XSS攻击

XSS(Cross-Site Scripting,跨站脚本攻击)是一种常见的Web安全漏洞,攻击者通过在Web页面中注入恶意脚本,当其他用户访问该页面时,恶意脚本会在用户浏览器中执行,从而窃取用户信息、劫持会话或进行其他恶意操作。XSS攻击通常分为三类:反射型XSS、存储型XSS和基于DOM的XSS。

反射型XSS:攻击者将恶意脚本作为参数附加在URL中,用户点击链接后,服务器将恶意脚本返回并在用户浏览器中执行。

存储型XSS:恶意脚本被存储在服务器端(如数据库、论坛帖子),当用户访问包含该脚本的页面时,脚本自动执行。

基于DOM的XSS:攻击通过修改页面的DOM结构实现,不涉及服务器端交互,完全在客户端发生。

二、内存设置与XSS攻击的关系

内存设置在此语境下通常指浏览器或服务器对内存的管理,包括缓存、Cookie存储等。XSS攻击常利用这些内存设置来实施攻击。例如:

- 攻击者通过XSS漏洞窃取用户的Cookie信息,因为Cookie常存储在浏览器内存中,用于身份验证。

- 恶意脚本可能修改浏览器的本地存储(如localStorage),导致数据泄露或被篡改。

- 在服务器端,如果输入验证不足,恶意脚本可能被存储到内存或数据库中,进而影响多个用户。

因此,合理设置内存管理策略(如限制Cookie的HttpOnly属性、实施输入验证)是防御XSS的重要一环。

三、如何防御XSS攻击

防御XSS攻击需要综合应用多种技术手段,主要从输入验证、输出编码和内容安全策略入手:

- 输入验证:对所有用户输入进行严格过滤,移除或转义潜在的危险字符(如<, >, &, "等)。服务器端应使用白名单机制,只允许安全的输入格式。

- 输出编码:在将数据输出到HTML、JavaScript或URL时,对特殊字符进行编码,防止脚本执行。例如,在HTML中使用HTML实体编码(如将<转换为<)。

- 使用Content Security Policy(CSP):通过HTTP头部设置CSP,限制页面可以加载的资源(如脚本、样式表),减少XSS风险。

- 设置HttpOnly Cookie:将Cookie标记为HttpOnly,防止通过JavaScript访问,降低信息泄露风险。

- 定期安全审计:使用自动化工具(如OWASP ZAP)对Web应用进行扫描,及时发现并修复漏洞。

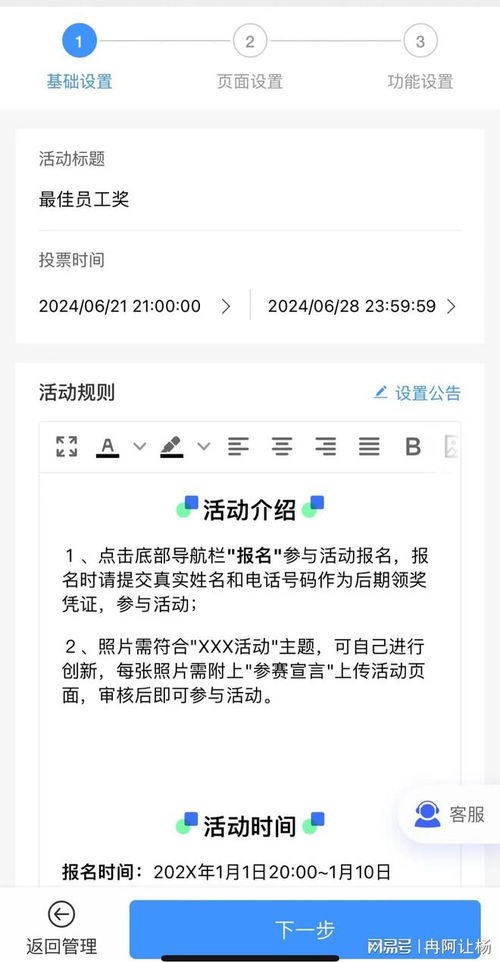

四、网络刷票简介及应对

网络刷票是指通过自动化脚本或人工手段,在在线投票、抽奖等活动中大量伪造投票,以操纵结果的行为。这不仅破坏了公平性,还可能涉及法律风险。应对措施包括:

- 实施人机验证:如使用CAPTCHA验证码,区分人类用户和自动化程序。

- 限制投票频率:设置IP地址、设备或账户的投票次数上限。

- 监控异常行为:通过日志分析检测异常投票模式,及时封禁可疑IP。

- 加强身份验证:要求用户登录或绑定手机号,提高刷票成本。

总结,XSS攻击和网络刷票是网络安全中的常见问题,通过加强技术防护和用户教育,可以有效降低风险。开发者和运营者应始终将安全置于首位,确保系统稳健运行。

如若转载,请注明出处:http://www.15018168886.com/product/251.html

更新时间:2025-10-29 01:05:54